أفضل أنظمة التشغيل للاختراق أو القرصنة (Hacking OS) في 2026

- أفضل أنظمة التشغيل للاختراق والهكر الاخلاقي

- أنضمة التشغيل البديلة لنضام كالي لينكس

- تعرف على أفضل 10 أنضمة تشغيل لاختبار الاختراق

اليوم ، استحوذت الحوسبة والإنترنت على العالم من كل جانب. من هواتفنا وأجهزة الكمبيوتر الخاصة بنا إلى الأنوار والأقفال ، أصبح كل شيء متاحًا على الإنترنت الآن.

نحن نثق كثيرًا في الشركات التي تبني تقنيتنا من أجل أمننا. أثار العديد من الخبراء حول العالم مخاوف بشأن الخصوصية وأمن البيانات.

تقوم الشركات بجمع البيانات الحساسة وتتبع موقعنا باستمرار. يمكن أن يكون مشكلة كبيرة في حالة حدوث أي خروقات أمنية. ومن هنا يأتي دور المتسللين الأخلاقيين واختبار الأمن. استمروا في اختبار أحدث التقنيات من خلال دفعها ضد أحدث التهديدات والبحث عن ثغرات أمنية. لمثل هذا النوع من اختبار القرصنة والأمان ، يحتاج المتسللون إلى مجموعة كبيرة من الأدوات للبناء في النظام.

هناك العديد من أنظمة التشغيل المصممة للمتسللين الذين لديهم كل الأدوات الصحيحة للأمان والاختبار لأنواع مختلفة من تقنيات الكمبيوتر والشبكات.

هنا ، سوف نلقي نظرة على بعض أفضل أنظمة التشغيل للهكرز.

أفضل أنظمة التشغيل للاختراق

فيما يلي أفضل أنظمة التشغيل التي يمكن استخدامها لمختلف أنواع أغراض اختبار القرصنة واختبار الأمان. يمكنك اختيار أي من هذه وفقا للاستخدام الخاص بك. لنبدأ بقائمتنا ومراجعة مختصرة.

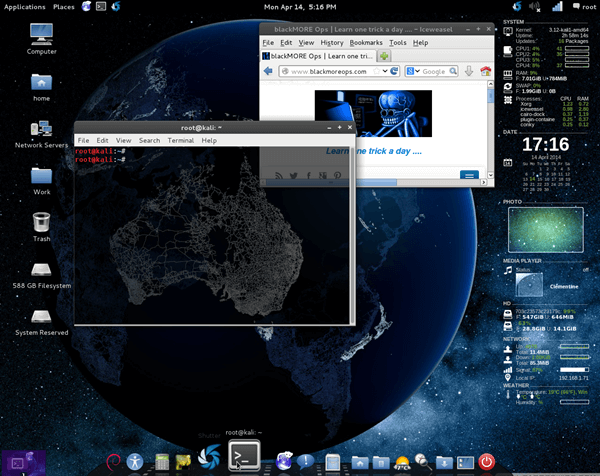

1. كالي لينكس | Kali Linux

يعد Kali Linux أشهر وأفضل نظام تشغيل للهكرز. إنه مبني على قمة Linux Debian ويأتي مع أدوات الهكر الأكثر فعالية.

يأتي نظام التشغيل هذا مع أول اختبار اختراق مفتوح المصدر لنظام Android لأجهزة nexus. ميزة أخرى رائعة لنظام التشغيل Kali Linux هي أنها تدعم وضع الطب الشرعي.

لأنها تتيح التمهيد المباشر لنظام التشغيل من خلال أي وسائط قابلة للتمهيد للتعدي على الأدلة الجنائية في النظام. إنه يأتي مع جميع مزايا وأدوات Linux الشائعة الأخرى ، أيضًا.

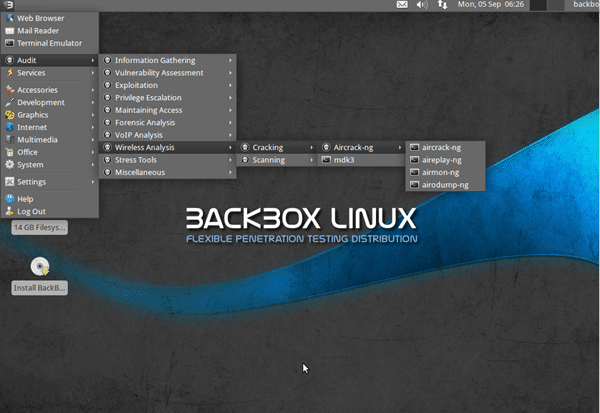

2. BackBox

يعتمد BackBox على نظام Ubuntu Linux وهو مصمم كأداة للاختبار والتغلغل على نطاق واسع. ويغطي العديد من مجالات الاختبار والاختراق ، مثل أمان الشبكة وتحليل تطبيقات الويب واختبارات الإجهاد واختبارات الضعف والطب الشرعي والاستغلال.

يأتي نظام تشغيل القرصنة هذا مع مستودع Launchpad افتراضي يحتوي على أحدث الأدوات المحدثة للاختراق واختبار الأمان. BackBox هو نظام تشغيل الهكر الموصى به للغاية.

3. Live Hacking OS

نظام تشغيل القرصنة التالي في قائمتنا هو نظام التشغيل Live Hacking OS. يتعلق الأمر بخيارين. الأول هو نظام تشغيل لسطر الأوامر يوفر التثبيت السريع والحد الأدنى من متطلبات الأجهزة.

الإصدار الثاني يأتي مع بيئة سطح مكتب جنوم (GNOME) لواجهة مستخدم أكثر رسومية.

يأتي نظام التشغيل Live Hacking OS مزدحمًا بأحدث الأدوات والأدوات المساعدة للاختبار والاختراق الأمني ، ويوصى به للمستخدمين الجدد ويبحثون عن شيء بسيط من كل شيء.

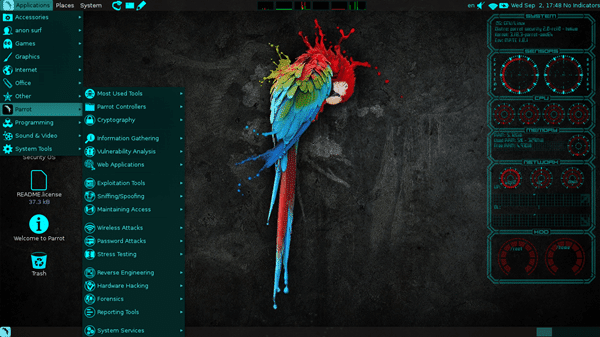

4. Parrot Security OS

إذا كنت تبحث عن نظام تشغيل للاختراق على Pentesting ، و Computer Forensic ، و Reverse engineering ، و Hacking ، واختبار Cloud ، والخصوصية / عدم الكشف عن الهوية ، والتشفير ، فلدينا أفضل صفقة لك.

نظام التشغيل Parrot Security هو الأفضل عندما يتعلق الأمر بمجالات القرصنة المذكورة أعلاه. يعتمد على فرع مستقر من Debian Linux ويأتي مع تثبيت بيئة سطح المكتب MATE.

من المعروف أنها تدعم مجموعة واسعة من تكوينات الأجهزة.

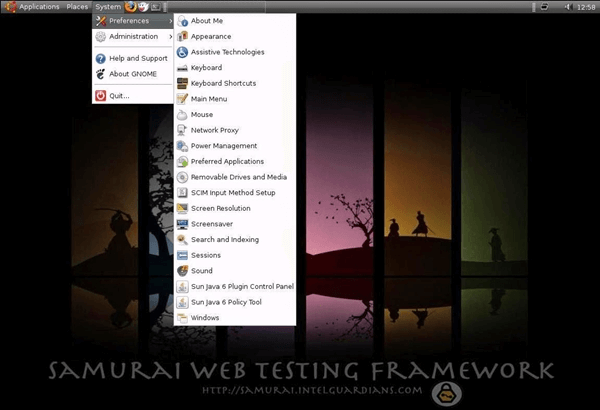

5. الساموراي لاختبار الويب | Samurai Web Testing

تم تكوين Samurai Web Testing Framework لاختبار الاختراق وأمن الويب. إنه يعمل في بيئة حية ومعروف عن مهاجمته واختبار مواقع الويب.

تم تصميم نظام الساموراي استنادًا إلى الممارسات الأمنية الأكثر استخدامًا في عالم القرصنة. لقد تمت الإشادة به على الويب لاختباره لأربع خطوات على الويب.

لذلك ، إذا كان هذا هو ما تبحث عنه ، فإن Samurai Web Testing هو نظام تشغيل الاختراق لديك.

شاهد أيضاً: كيفية اختراق كلمة مرور شبكات الواي فاي

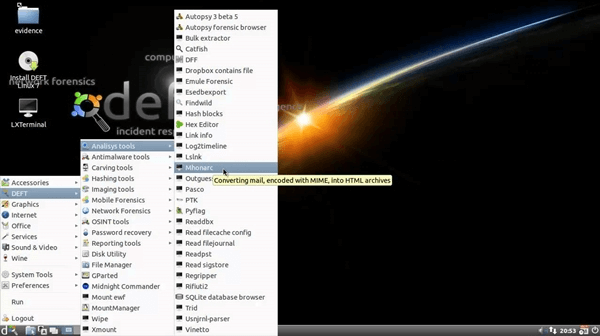

6. ديفت لينكس | DEFT Linux

الأدلة الرقمية وأدوات الأدلة الجنائية أو المعروفة باسم DEFT لدينا اختيار ليكون على قائمة أفضل أنظمة التشغيل للقرصنة. يعتمد DEFT على برنامج DART على نظام Ubuntu Linux.

DART تعني مجموعة أدوات الاستجابة الرقمية المتقدمة. هذا يعني أن نظام التشغيل هذا للهكر تم إنشاؤه من الجذور فقط من أجل القرصنة ، مما يجعله مفيدًا في القيام بذلك.

يحتوي نظام التشغيل هذا على كافة الأدوات لخدمة الأفراد ومدققي تقنية المعلومات والمحققين والجيش والشرطة.

7. NodeZero

NodeZero هو أيضا نظام تشغيل القرصنة المبني على لينكس. تم تصميمه بالكامل على Ubuntu distro ، لكنه يأتي محملاً بجميع أدوات اختبار الأمان والاختراق التي تجعله نظام تشغيل لائق للغاية.

يمكن تنزيله كصورة DVD ISO ويمكن تشغيله على أي بنية 32 بت أو 64 بت. يعتمد NodeZero على واجهة من لوحة اثنين من بيئة Ubuntu GNOME ويأتي مع مستودعات افتراضية.

يأتي مزودًا بالعديد من التطبيقات المثبتة مسبقًا ، مثل متصفح الويب Mozilla Firefox ، ومدير الصور F-Spot ، ومشغل موسيقى Rhythmbox ، ومحرر فيديو PiTiVi ، ورسالة فورية من Empathy ، ومجموعة Office OpenOffice.org لتجعلك تعمل بشكل جيد في الخفاء.

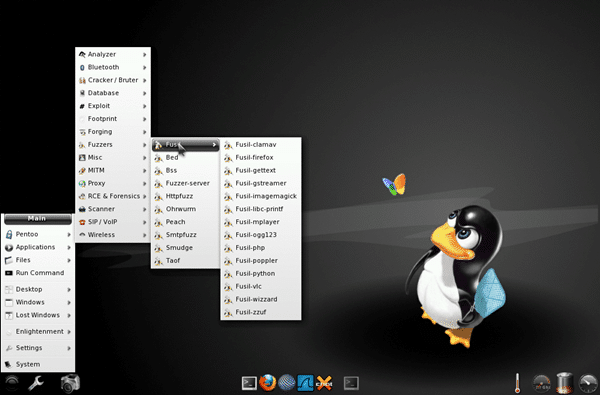

8. بنتو | Pentoo

Pentoo هو نظام قرصنة مصمم للتشغيل كقرص مضغوط مباشر أو USB لاختبار الاختراق المحمول. وباعتباره نظام OS Gentoo الأصلي ، والذي يقوم عليه ، يدعم Pentoo جميع التكوينات لكل من أنظمة 32 بت و 64 بت.

الميزة الأبرز لنظام تشغيل القرصنة هذا هي برامج تشغيل wifi المرقّعة لحقن الحزمة ، وبرامج تكسير GPGPU ، وتصلب PAX ، و grsecurity ، والبقع الإضافية – مع ثنائيات تم تجميعها من سلسلة أدوات صلابة.

وتتوفر أحدث الإصدارات الليلية من بعض الأدوات. كل هذه تجعل Pentoo الاختيار الصحيح كنظام تشغيل للتطفل.

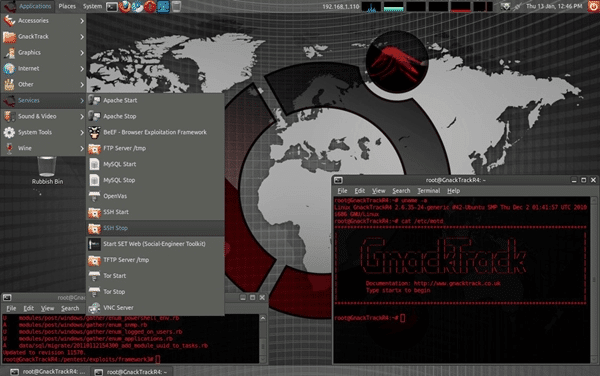

9. GnackTrack

Gnacktrack هو مشروع مفتوح يعتمد على بيئة سطح مكتب جنوم. إنه يدمج أدوات الأمن والاختراق والاختبار المهمة في نظام تشغيل واحد مما يجعل GnackTrack هو الخيار الصحيح للمتسللين والمختبرين.

هذه الأدوات رائعة عندما تعمل في الحقول المتعلقة بـ Metasploit و Armitage و wa3f والمزيد.

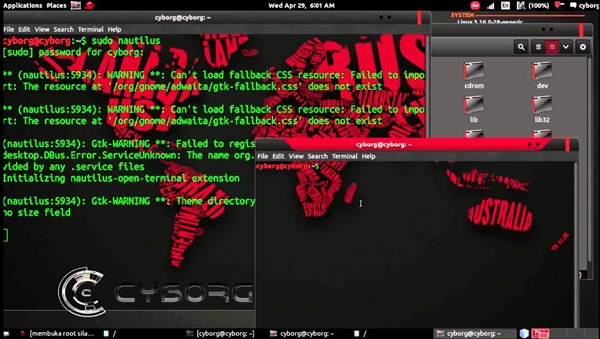

10. سايبورغ هوك لينكس | Cyborg Hawk Linux

تم تطوير وصيانة Cyborg Hawk Linux بواسطة Ztrela Knowledge Solutions Pvt. المحدودة فقط لإنشاء أدوات لاختبار الأمن ، والمتسللين الأخلاقيين ، واختبار الاختراق.

يعتمد على Ubuntu Linux ويأتي محملاً بالكامل بأكثر من 700 أداة أمان. جميع التوزيعات المذكورة أعلاه لديها فقط حوالي 400+ ، في حين أن هذا كان يمتلك حوالي الضعف.

وبالتالي ، يمكنك استخدام نظام الاختراق هذا لعدة أغراض ، بما في ذلك الأمن المحمول والاختبار اللاسلكي ، أمن الشبكة والتقييم ، الطب الشرعي الرقمي ، تحليل البرامج الضارة ، وأكثر من ذلك.

وبالتالي ، هذه هي أفضل أنظمة التشغيل للاختراق والقرصنة.

في الختام ، نأمل أن تستمتع بقائمة أفضل أنظمة التشغيل للاختراق هذه. تأكد من عدم مخالفة أي قانون أو التسبب في أي مشكلة لأي شخص لديه أنظمة تشغيل القرصنة هذه. لأي اقتراح أو استفسار أو مساعدة ، لا تتردد في التعليق أدناه.

حول أنمار النقيب

مدون & مطور، أُشارك كل ما تعلمته حول تحسين مواقع ووردبريس للسرعة، ودروس تحسين محركات البحث (SEO). إقرأ سيرتي الذاتية لتتعلم المزيد عني.

انا ما فهمت شيء لكن اعشق اهكر

يصحبي ديه انظمة وهمية للاختراق انا عن نفسي حملت اتنين واحد 900 ميجا و تاني 2700 و صراحة في نظام مش قد مقامو صراحة علشان نظام live hacking وحش جيدا مفهوش غير حبة ادوات قليلة جدا

احسنت مقال رائع